Небольшая шпаргалка по настройке проброса порта во внутрь нашей удаленной сети. Этот способ я нашел на просторах интернета и он мне понравился.

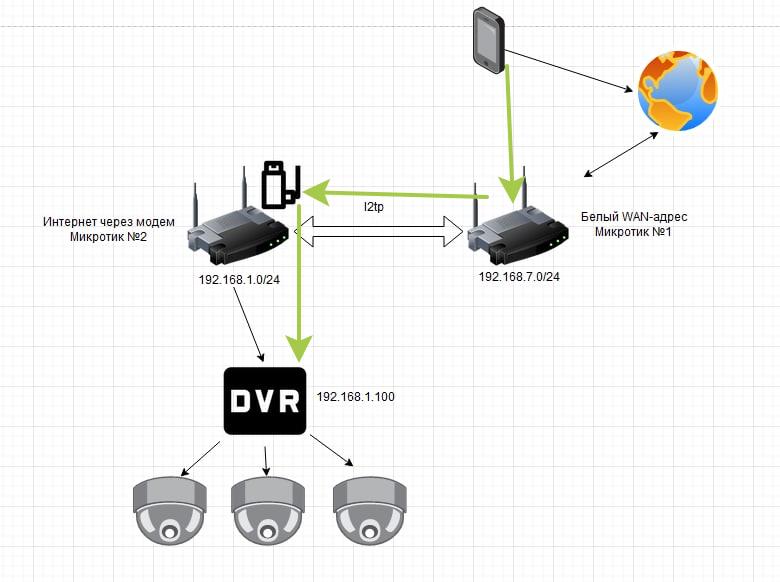

Понадобилось сделать проброс порта из WAN в сеть внутри VPN для просмотра камер с телефона на удаленном объекте, где нет нормально статичного IP-адреса, но есть микротик и lte-модем. По схеме ниже можно визуалировать что я хочу. Зеленые стрелки — наш «трафик».

Содержание

Задача

Что имеем:

Микротик №1 имеет внешний статический IP-адрес, подсеть 192.168.7.0/24 и поднятый l2tp server

Микротик №2 имеет подключение через LTE-модем, подсеть 192.168.1.0/24 и подключенный l2tp client

Наша задача:

Настроить подключение с мобильного телефона на регистратор, который стоит за микротиком №2. Поскольку там нет статичного внешнего IP-адреса, нам нужно прокинуть порт 8000 через микротик №1 на DVR.

Решение

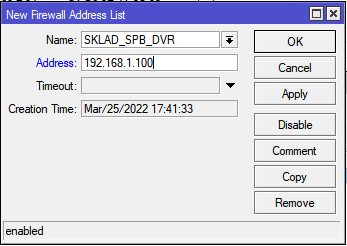

Собираем список наших целей для проброса. В данном примере всего одна цель, это регистратор с адресом 192.168.1.100, но я все равно сделаю через Addreses List, это удобнее, чем потом отдельно добавлять правила для пробросов. Открываем IP -> FireWall -> Address List, нажимаем плюсик. Указываем имя нашего листа в котором мы собираем цели для проброса, указываем IP-адрес цели в сети микротика№2. В поле Comment можно указать какую-то информацию для себя любимого.

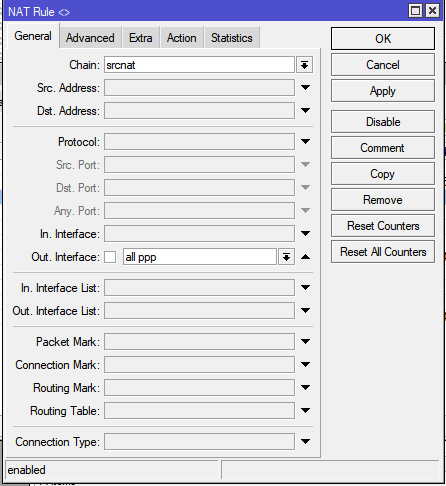

Далее переходим на вкладку NAT и создаём правило маскарада. Нажимаем на синий плюсик и создаём правило.

Указываем Chain: srcnat и интерфейсы all ppp. Хотя правильнее указать конкретный интерфейс.

Далее переходим на вкладку Action и указываем masquerade

Далее переходим на вкладку Action и указываем masquerade

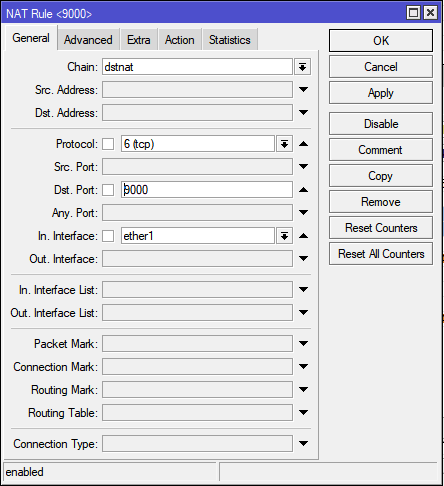

Осталось создать правило, которое разрешает подключаться к нашему регистратору по 8000/tcp порту. Нажимаем ещё раз на синий плюсик.

Осталось создать правило, которое разрешает подключаться к нашему регистратору по 8000/tcp порту. Нажимаем ещё раз на синий плюсик.

Если мой материал был полезен, то можете угостить меня кофе ☕️

Я джва дня не мог решить эту проблему. Сэнк ю вери мач!

Очень рад, что Вам помогло!)