Небольшая шпаргалка, как сделать удаленный доступ к оборудованию MikroTik через winbox.

Содержание

Предупреждение

Предупреждаю, что данный способ является не самым безопасным и имеет свои плюсы и минусы.

Плюсы:

- Простая настройка;

- Минимальный шанс потерять доступ;

Минусы:

- Если накосячить, то взлом вашего оборудования неизбежен, это будет вопрос времени;

Открываем доступ

Сделаем список откуда можно подключаться

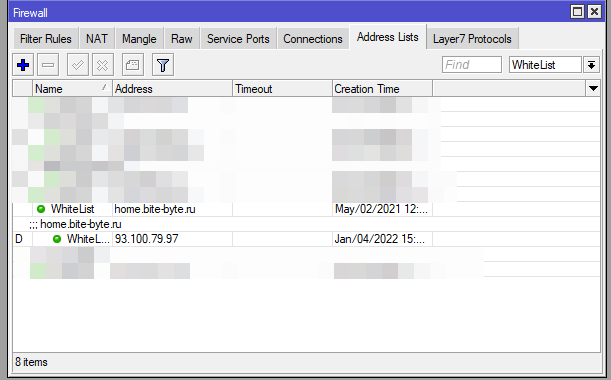

Начинаем с создания списка IP-адресов, которые могут подключиться к Mikrotik.

Переходим в IP — Address Lists, нажимаем на плюсик.

В нашем окошке создаем запись WhiteList и добавляем IP адрес. Я на практике использую DNS-имена в виде поддомена какого-нибудь сайта. Например, home.bite-byte. Тогда в случае, смены IP-адреса в офисе/дома, мне не приходится ползать и везде руками перебивать.

В нашем окошке создаем запись WhiteList и добавляем IP адрес. Я на практике использую DNS-имена в виде поддомена какого-нибудь сайта. Например, home.bite-byte. Тогда в случае, смены IP-адреса в офисе/дома, мне не приходится ползать и везде руками перебивать.

И у нас появляется запись с меткой D, то есть динамическая.

Хочу обратить Ваше внимание, что регистр в списках важен. «WhiteList» и «whitelist» это будут разные списки!В терминале это выглядит вот так:

|

1 |

/ip firewall address-list add list="название листа" address="DNS имя или IP-адрес" |

Открываем порт

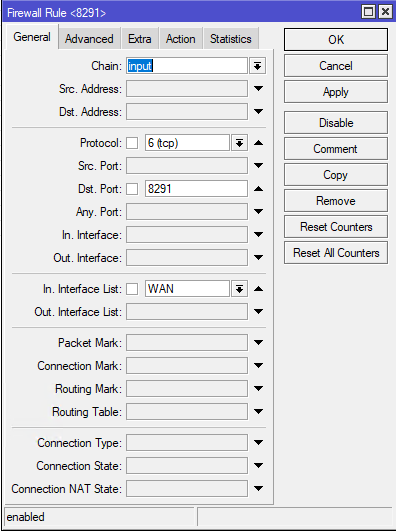

Теперь переходим в IP -> FireWall и создаем правило, которое разрешает подключения из интернета к нашему Mikrotik по порту 8291, с тех ip-адресов, которые у нас в белом списке.

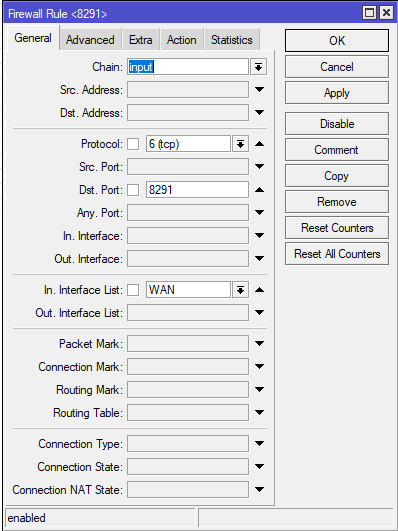

Указываем:

- Chain — input

- Protocol — tcp

- Dst. Port — 8291

- Либо указываем интерфейс, где у нас настроен интернет, либо указываем лист интерфейсов (если, у нас, допустим, два провайдера)

- Указываем список адресов с которых разрешено подключение

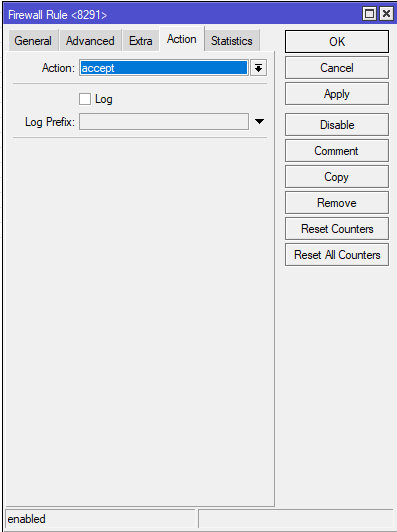

И указываем действие accept.

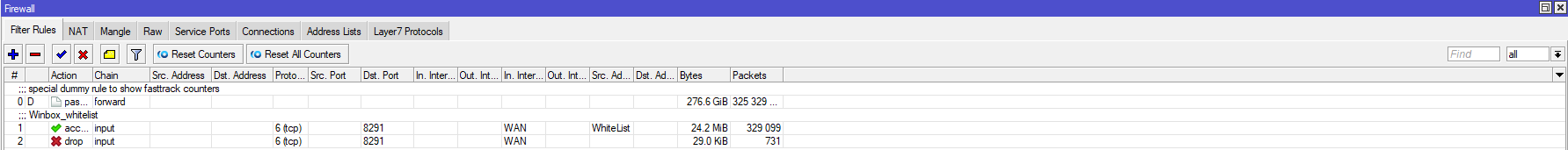

Закрываем двери для остальных

Теперь нам необходимо запретить остальные подключения по этому порту. Создаём ещё одно правило с запретом.

Тут у нас всё остается аналогично правилу открытия. Дальше идём в пункт Action.

В терминале это выглядит вот так:

|

1 |

add action=accept chain=input comment=Winbox_whitelist dst-port=8291 in-interface-list=WAN protocol=tcp src-address-list=WhiteList |

В терминале это выглядит вот так

|

1 |

add action=drop chain=input dst-port=8291 in-interface-list=WAN protocol=tcp |

Последний штрих

Размещаем разрещающее правило выше запрещавшего и проверяем доступность из вне.

Таким образом мы получили доступ из вне с доступом по белому списку, который легко перенастроить, если у нас меняется IP-адрес.

Если мой материал был полезен, то можете угостить меня кофе ☕️

а лучше.. разместить где то файлик.. с ip и скриптом периодически его подгружать. так можно оперативно удалить добавить в адрес лист ip а еще и пользователей по radius можно централизована грузить.

Вот это идея мне нравится. И реализация несложная. Попробую сделать!)))